[AWS] EC2 프리티어 환경 구축하기 (Feat. Ubuntu, PuTTY)

AWS에서 제공하는 기능들을 이용하여 클라우드 컴퓨팅 환경을 만들어 보겠습니다.

AWS는 EC2, Lightsail 등을 이용하여 클라우드 컴퓨팅 환경을 구축하며, AWS는 회원가입 후 EC2를 1년간 무료로 사용할 수 있는 프리티어 오퍼를 제공합니다.

AWS (Amazon Web Services)란?

AWS(Amazon Web Services)는 아마존(Amazon)이 제공하는 클라우드 컴퓨팅 플랫폼으로, 인터넷을 통해 서버, 스토리지, 데이터베이스, 네트워크, AI 등의 IT 인프라를 제공하는 서비스입니다.

즉, 물리적인 서버 없이도 AWS를 통해 원하는 만큼 컴퓨팅 리소스를 빌려 사용할 수 있습니다.

EC2 (Elastic Compute Cloud)란?

EC2는 AWS에서 제공하는 가상 서버 서비스입니다.

일반적으로 우리가 알고 있는 물리적 서버를 클라우드 환경에서 가상화된 형태로 제공하는 서비스라고 보면 됩니다.

무료 클라우드 컴퓨팅 서비스 - AWS 프리 티어

이러한 프리 티어 혜택은 AWS 신규 고객에게만 제공되며 AWS 가입일로부터 12개월 동안 유효합니다. 12개월의 무료 사용 기간이 만료되거나 애플리케이션 사용량이 프리 티어 범위를 초과할 경우

aws.amazon.com

우선 AWS에 접속하여 회원가입을 진행해줍니다.

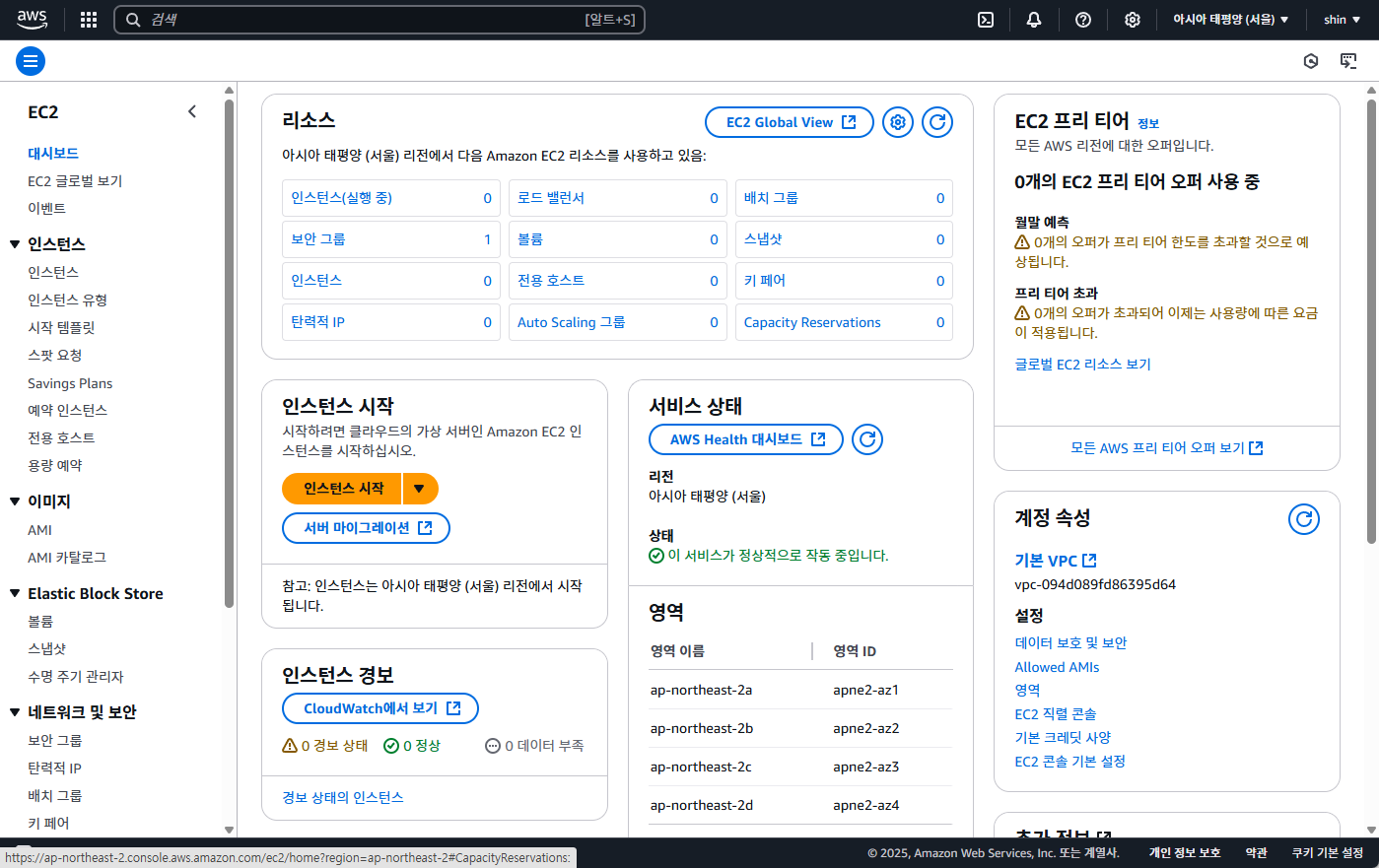

회원가입 후 로그인을 하면 위와 같은 화면이 뜨게 됩니다.

1. EC2 인스턴스 생성하기

1-1. 리전 설정

가장 먼저 AWS의 리전(Region)을 변경해줍니다.

리전이 가까울수록 지연 시간, 안정적인 연결 등에서 유리한 점이 있기 때문에 최대한 가까운 지역을 설정하는 것이 좋습니다.

리전은 AWS 화면에서 우측 상단 설정 옆에서 변경할 수 있습니다.

저는 서울을 선택하였습니다.

1-2. EC2 인스턴스 생성

메인화면 좌측 상단 검색창에 EC2를 작성해줍니다.

검색 결과에서 서비스 - EC2를 선택합니다.

EC2의 대시보드 화면에서 인스턴스 시작을 눌러줍니다.

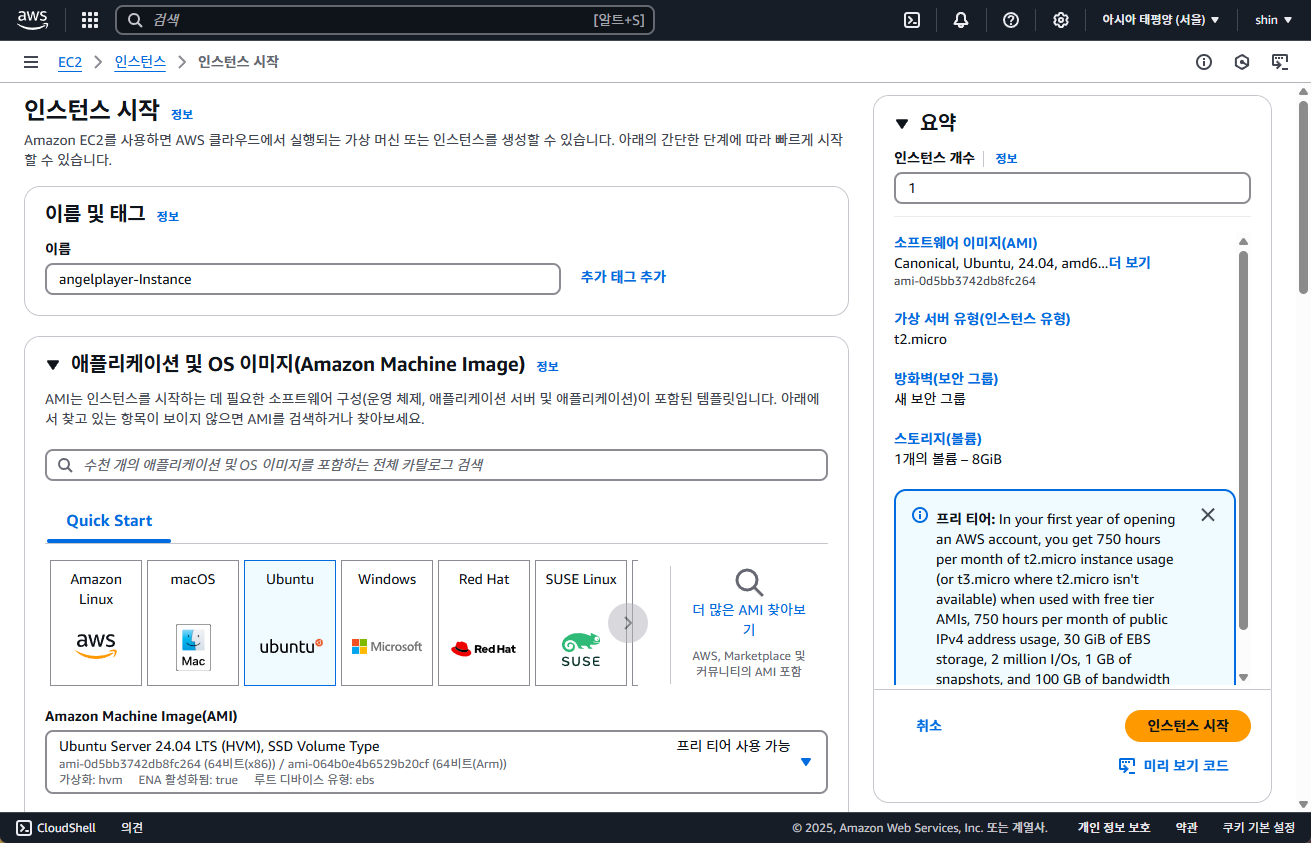

이름 및 태그에 인스턴스의 이름을 지정해줍니다.

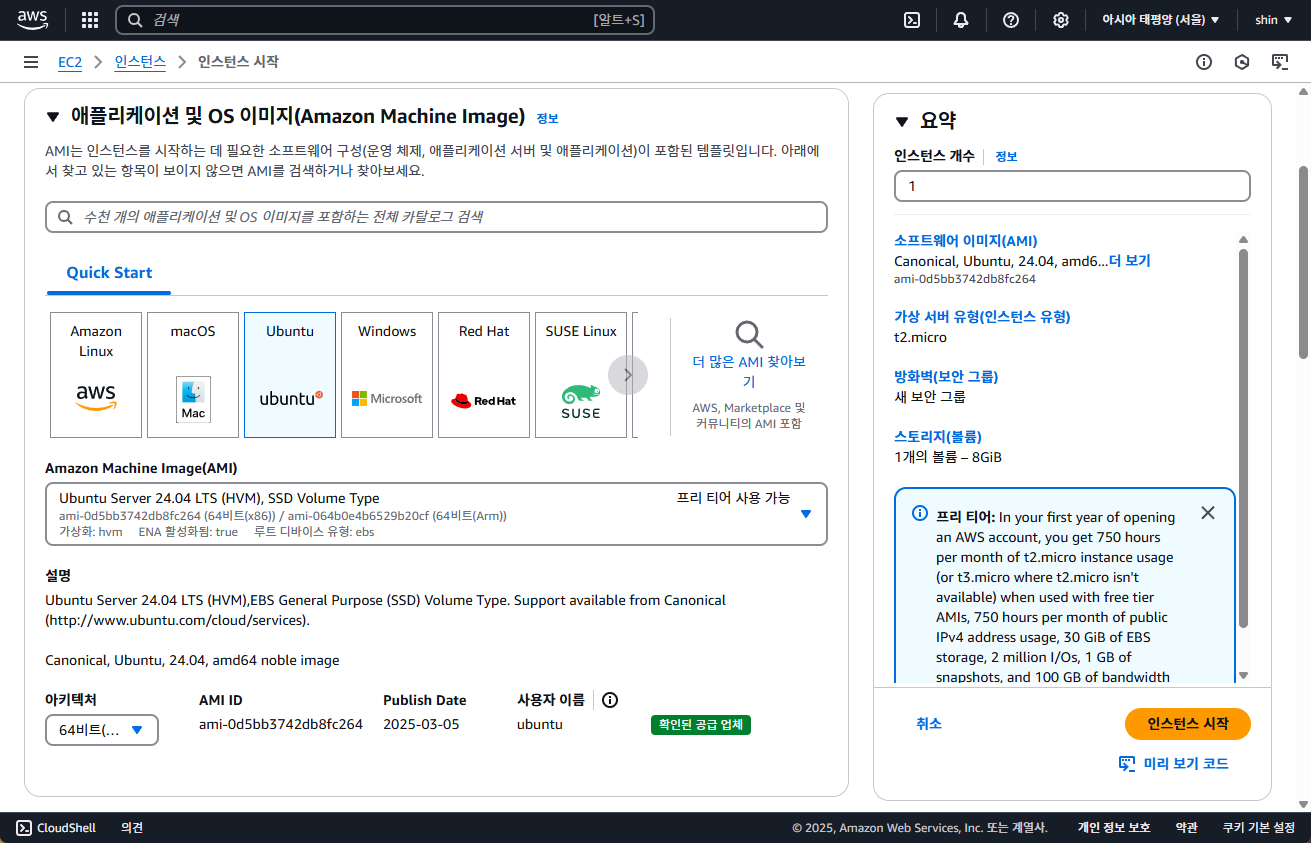

어플리케이션 및 OS 이미지(AMI)를 지정합니다.

저는 우분투 24.04 버전을 선택하였으며, 인스턴스 생성 시점에 LTS(Long Term Support)가 붙어 있는 버전을 사용하시면 됩니다.

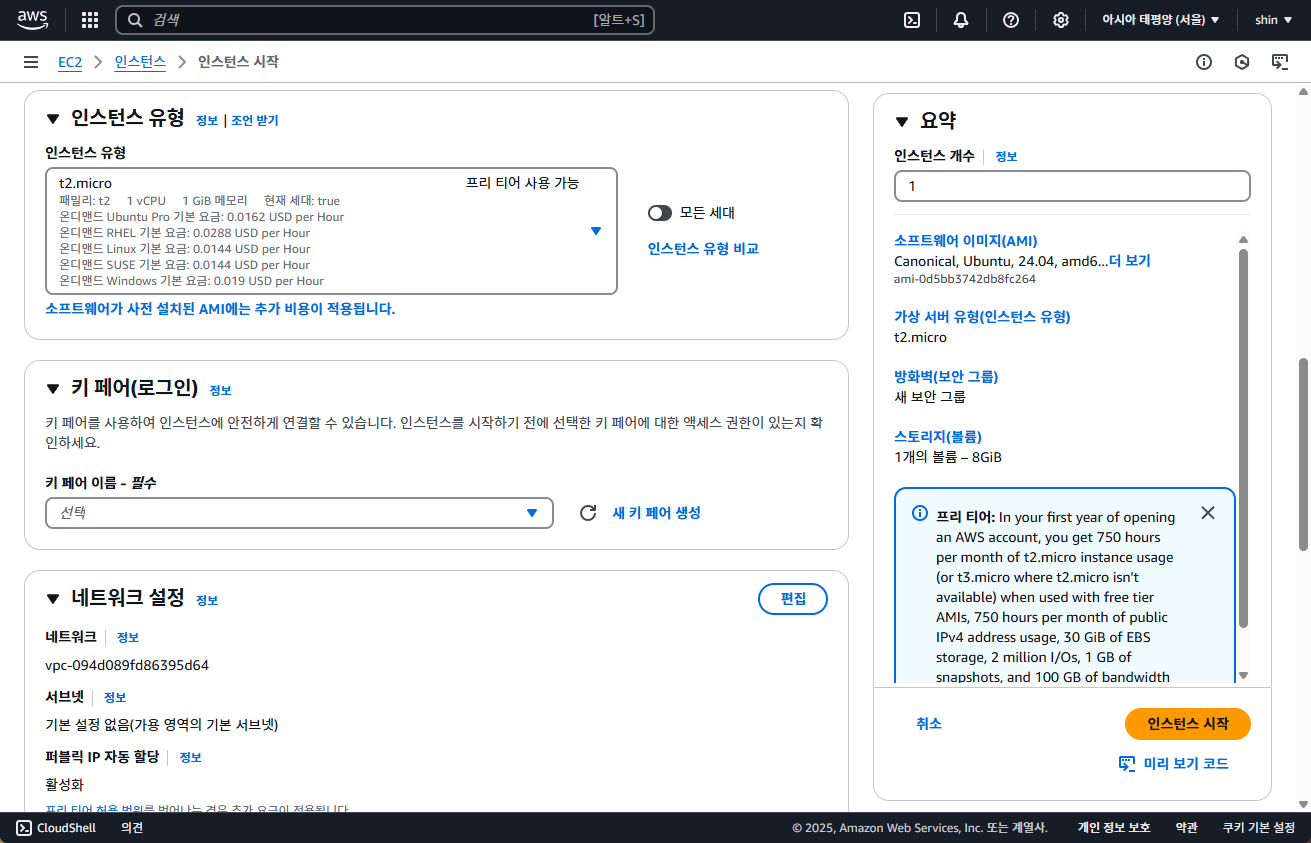

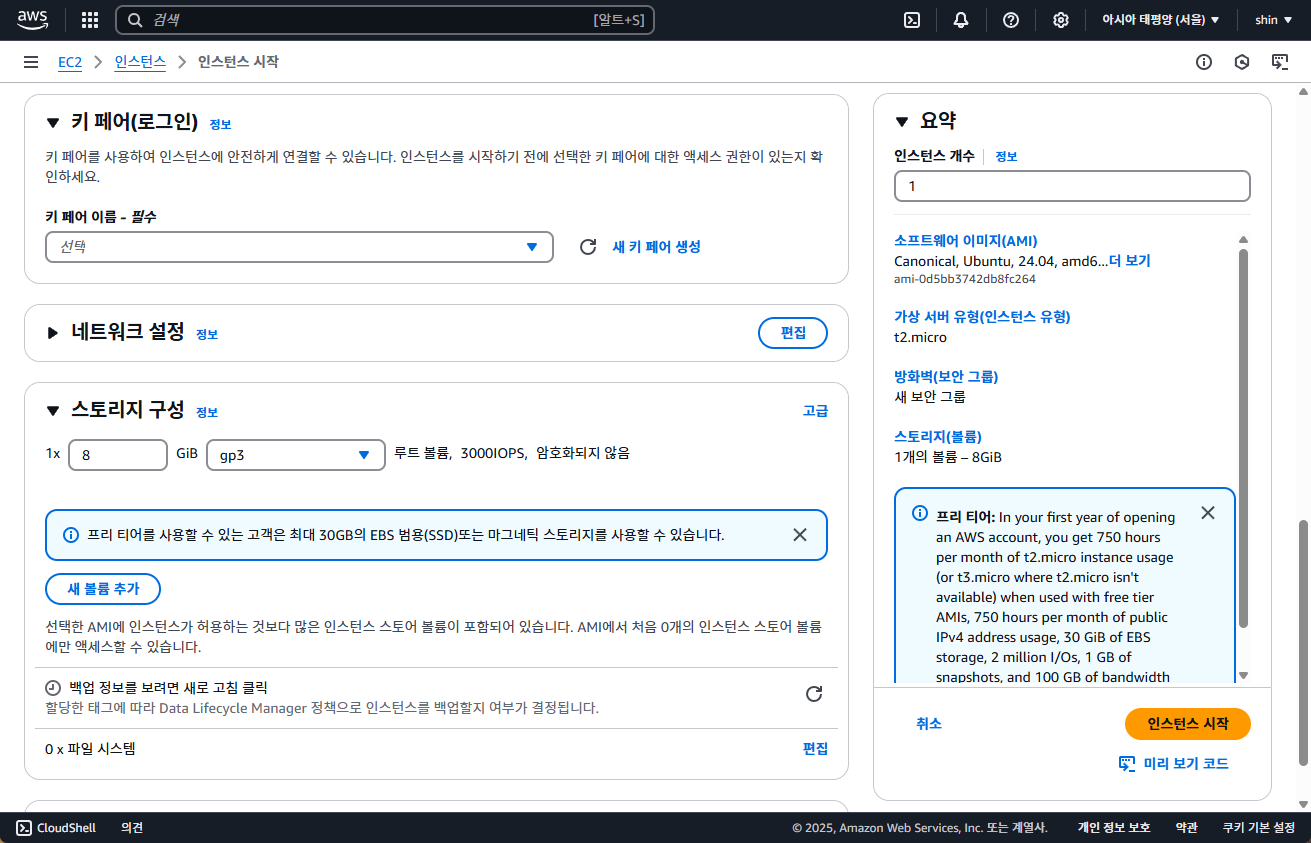

인스턴스 유형은 프리티어를 지원하는 t2.micro를 선택합니다.

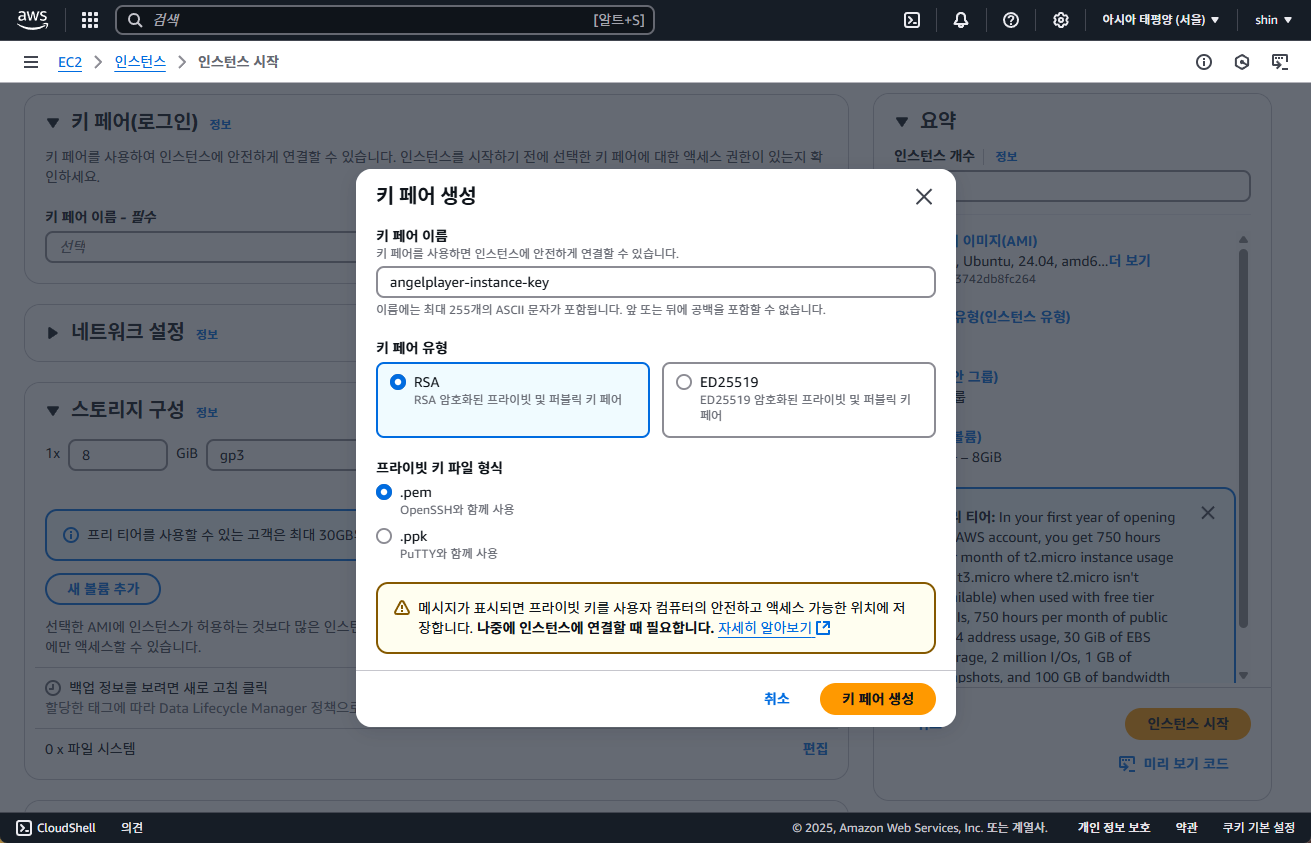

키 페어(로그인)에서 새 키 페어 생성을 눌러줍니다.

키 페어 이름을 작성해주시고,

키 페어 유형은 RSA,

프라이빗 키 파일 형식은 .pem을 선택하신 후 키 페어 생성을 눌러주세요.

키 페어 생성시 .pem 확장자인 파일이 다운로드 됩니다.

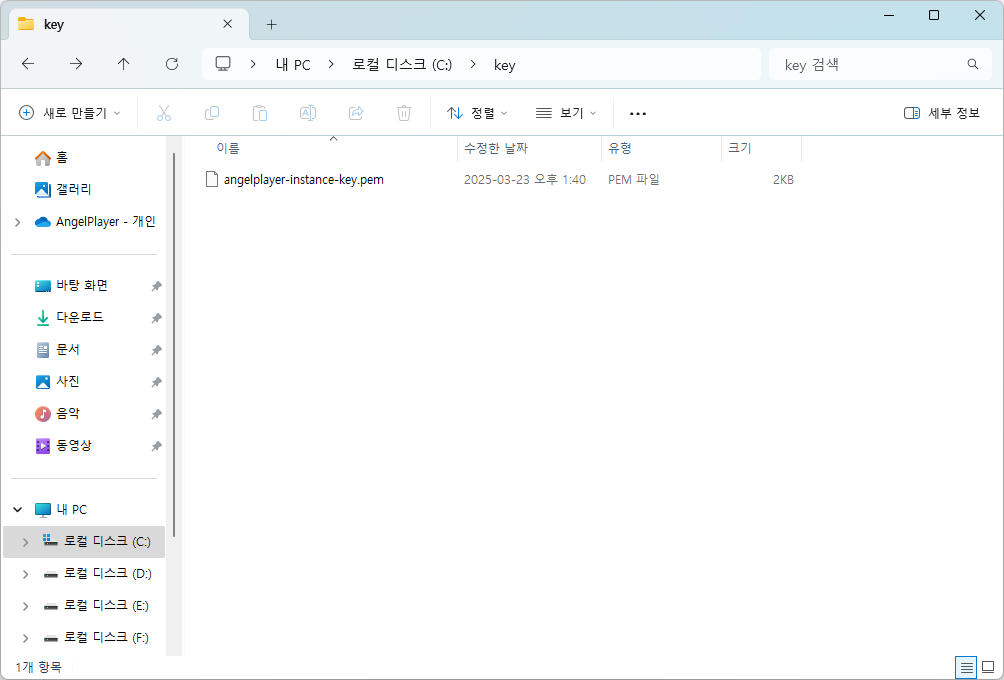

방금 생성한 키는 앞으로 서버에 원격 접속하기 위해서 꼭 필요합니다.

저는 C드라이브 - key 위치에 저장해두었습니다.

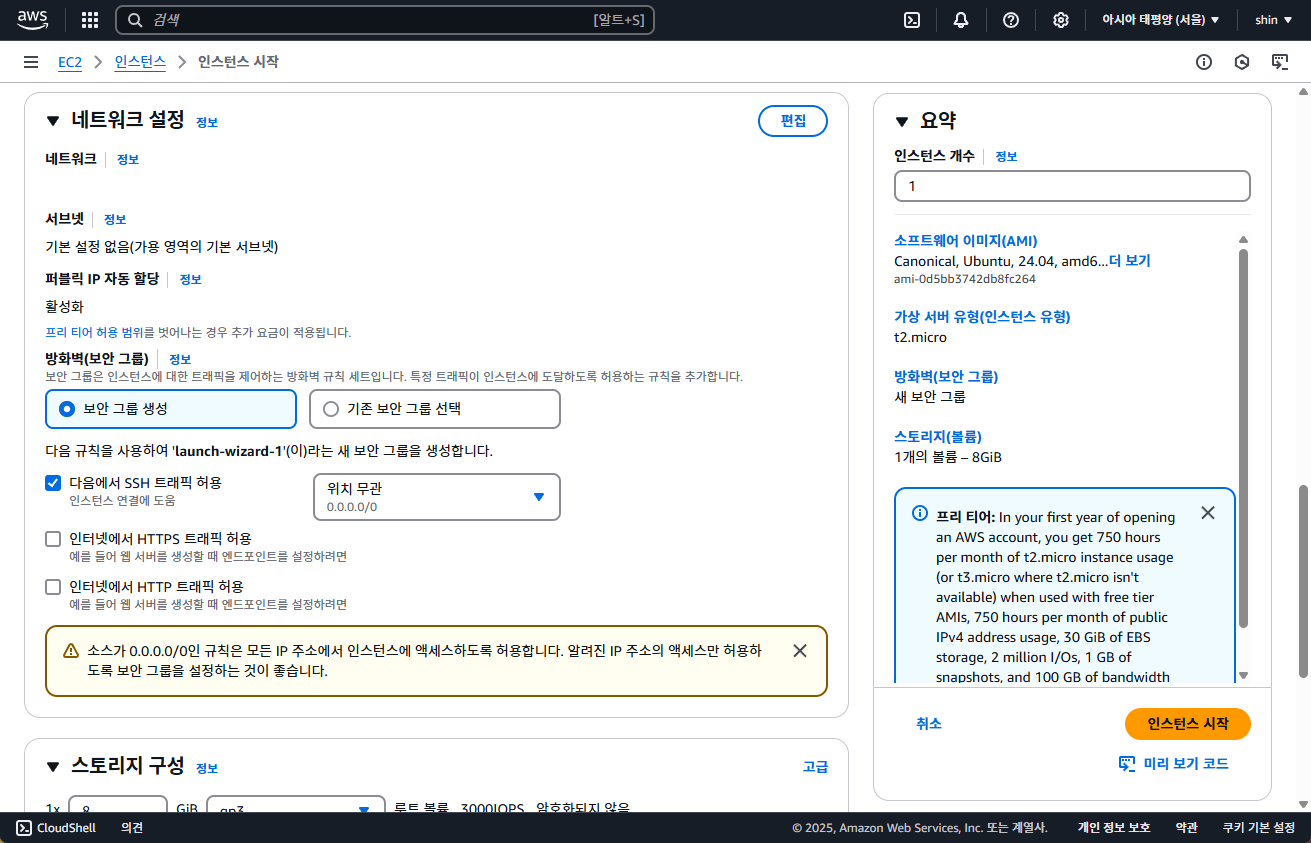

네트워크 설정에서는 당장 따로 설정할 내용이 없습니다.

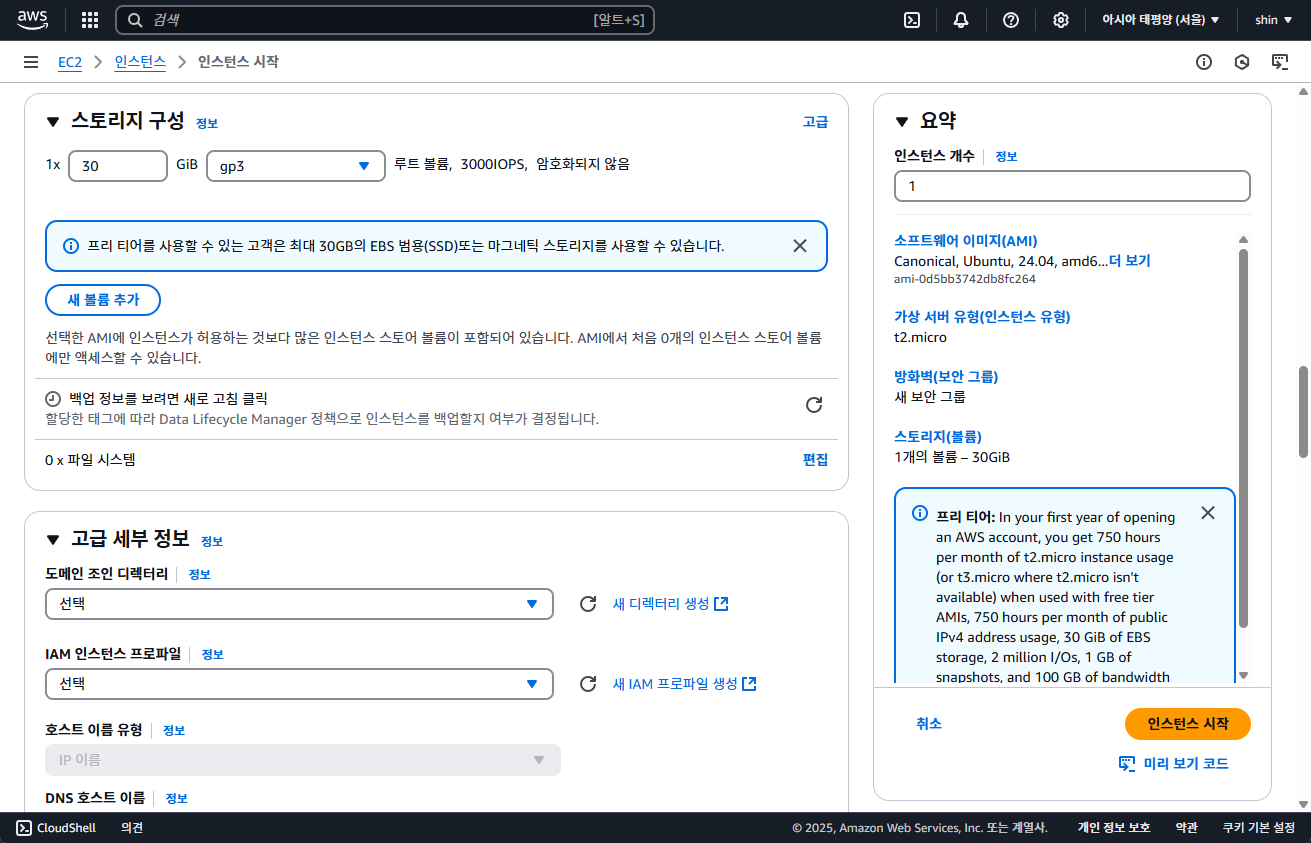

프리티어의 경우 스토리지를 월 최대 30GB까지 사용가능합니다.

만약 여러 인스턴스를 생성한다면 30GB를 적절히 나눠서 사용하면 되지만, 저희는 하나의 인스턴스를 생성할 것이기 때문에 최대 크기인 30GB를 지정했습니다.

스토리지 구성까지 끝났다면 화면 우측의 요약화면에 있는 인스턴스 시작 버튼을 눌러주세요.

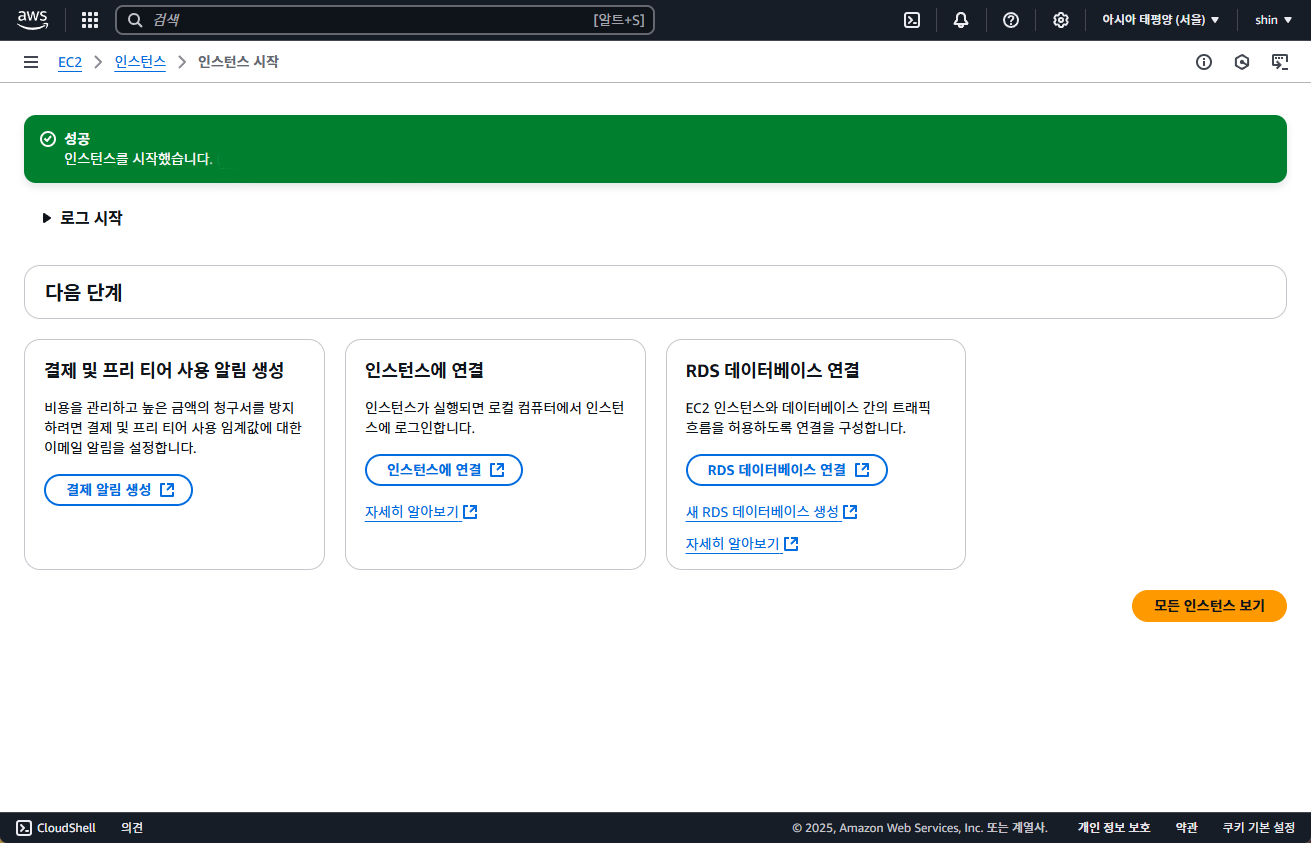

잠시 기다리시면 인스턴스 생성에 성공했다는 화면을 볼 수 있습니다.

2. 보안 그룹 설정

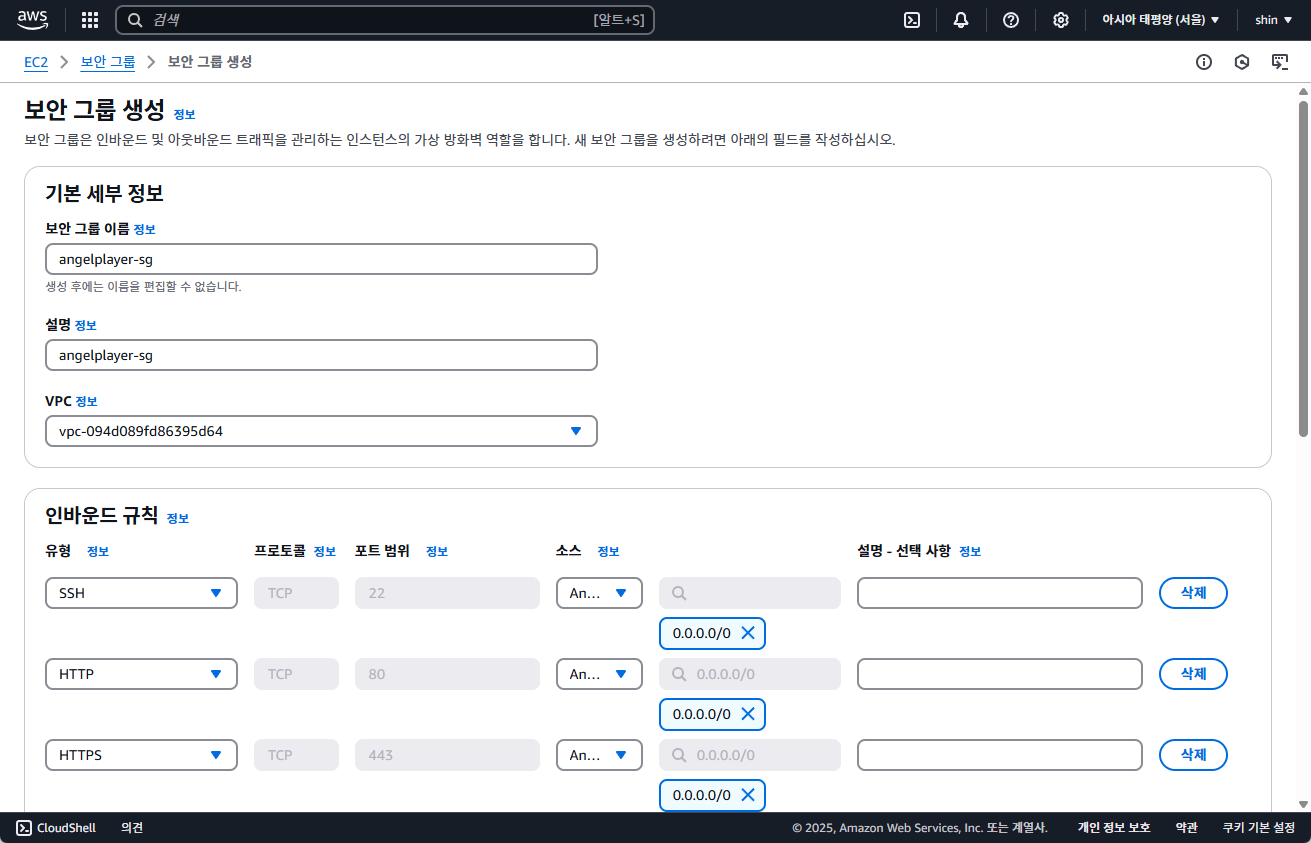

2-1. 보안 그룹 생성

다음으로 보안 그룹 규칙을 추가해줍니다.

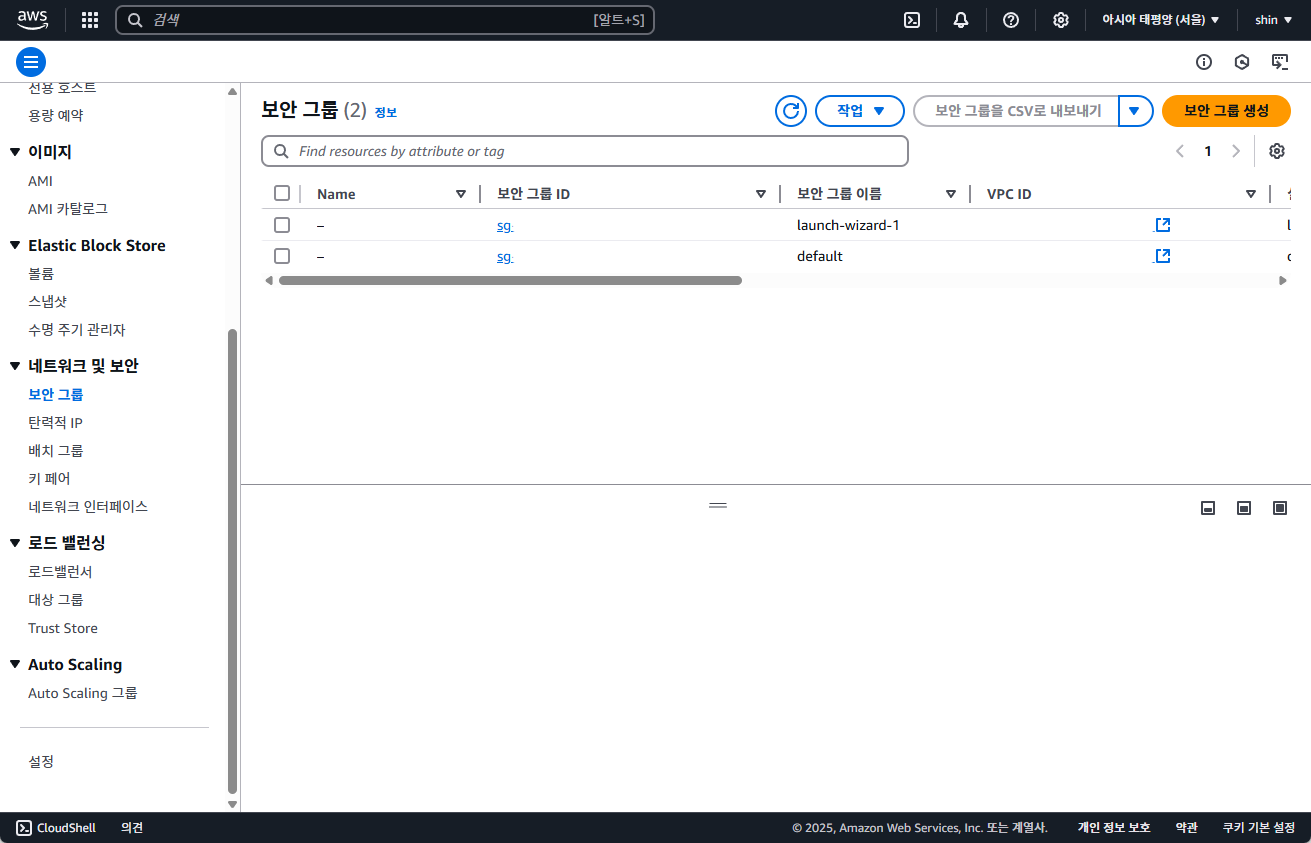

EC2 대시보드로 돌아가 왼쪽 탭에서 네트워크 및 보안 - 보안 그룹을 선택합니다.

그리고 보안 그룹 생성 버튼을 클릭해줍니다.

먼저 보안 그룹 이름을 설정해줍니다.

보안 그룹의 경우 설명도 필수 항목인데, 보안 그룹 이름과 동일하게 작성하였습니다.

저희는 putty 등으로 접속하기 위한 SSH 포트, 그리고 HTTP, HTTPS 포트를 열어두어야 합니다.

인바운드 규칙에서 규칙 추가 버튼을 눌러서 각각의 유형을 SSH, HTTP, HTTPS를 선택해줍니다.

포트 번호, 프로토콜은 유형에 맞춰서 자동으로 선택됩니다.

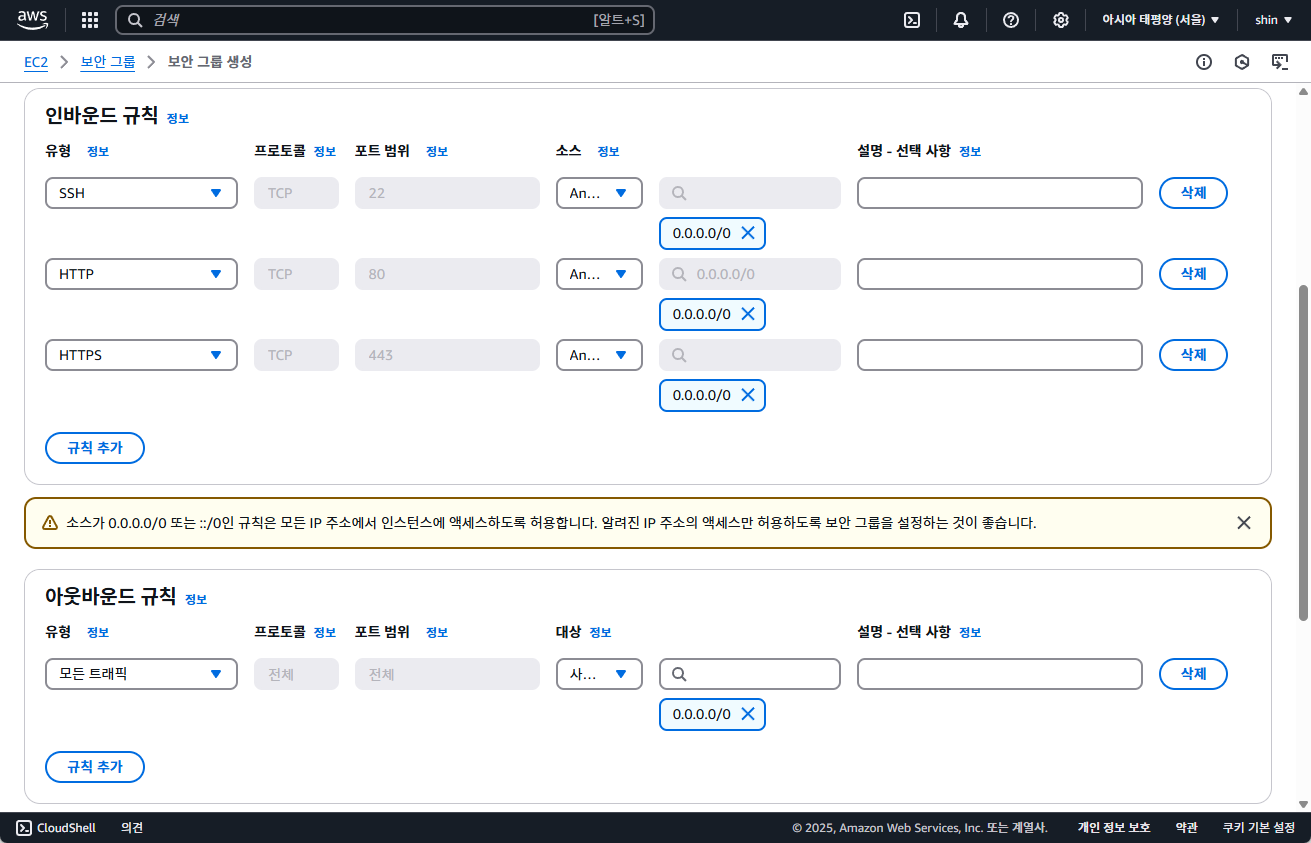

언제 어디서든 접근할 수 있도록 소스는 0.0.0.0/0으로 지정해야 합니다.

소스에서 Anywhere-IPv4를 선택하시면 자동으로 완성됩니다.

모든 설정이 완료되면 화면 우측 최하단에 보안 그룹 생성 버튼을 눌러줍니다.

※ SSH(포트 22)는 보안상 내 IP로만 접근을 허용하는 것이 안전합니다.

개발/연습용이라면 0.0.0.0/0으로 설정해도 되지만, 실 서비스 환경에서는 제한을 권장합니다.

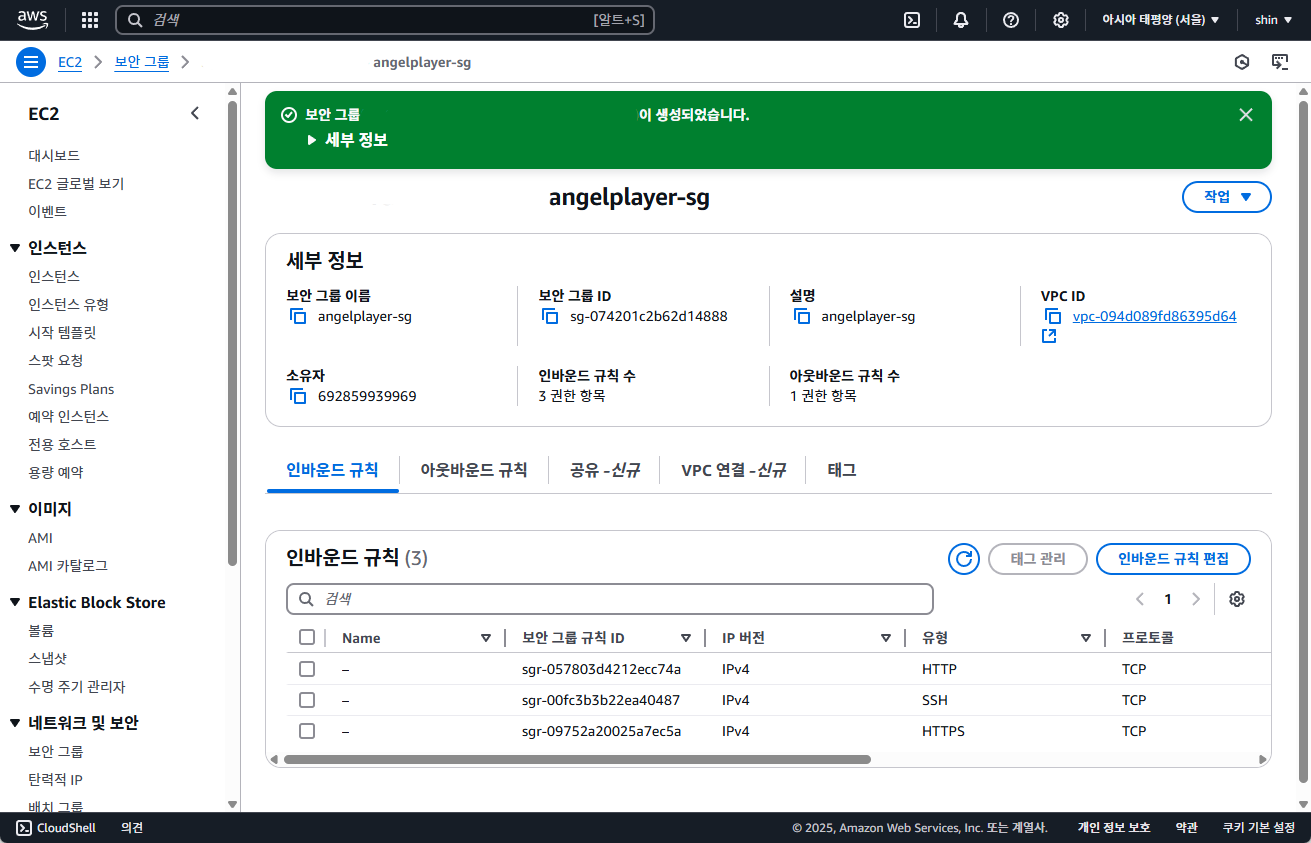

보안 그룹 생성이 정상적으로 완료되었습니다.

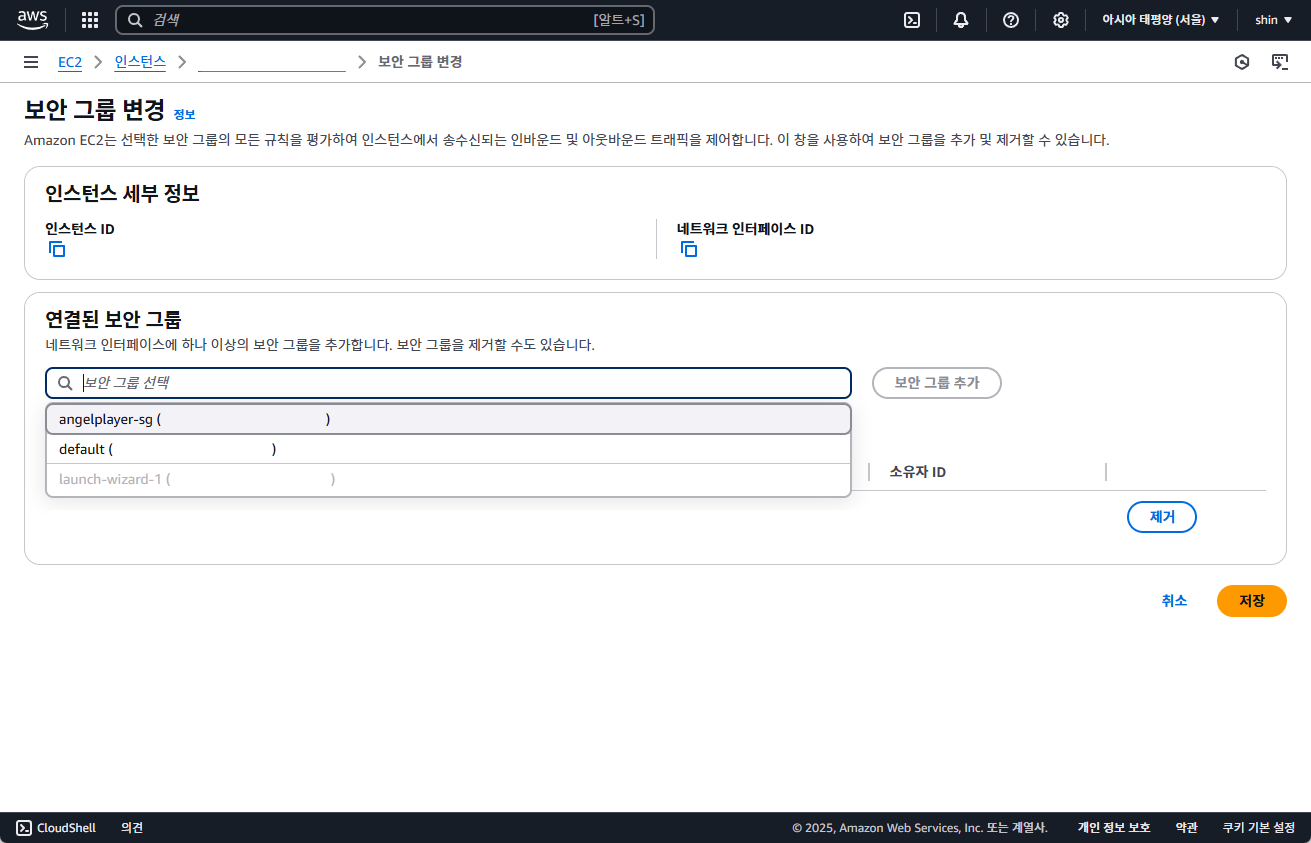

2-2. 보안 그룹 적용

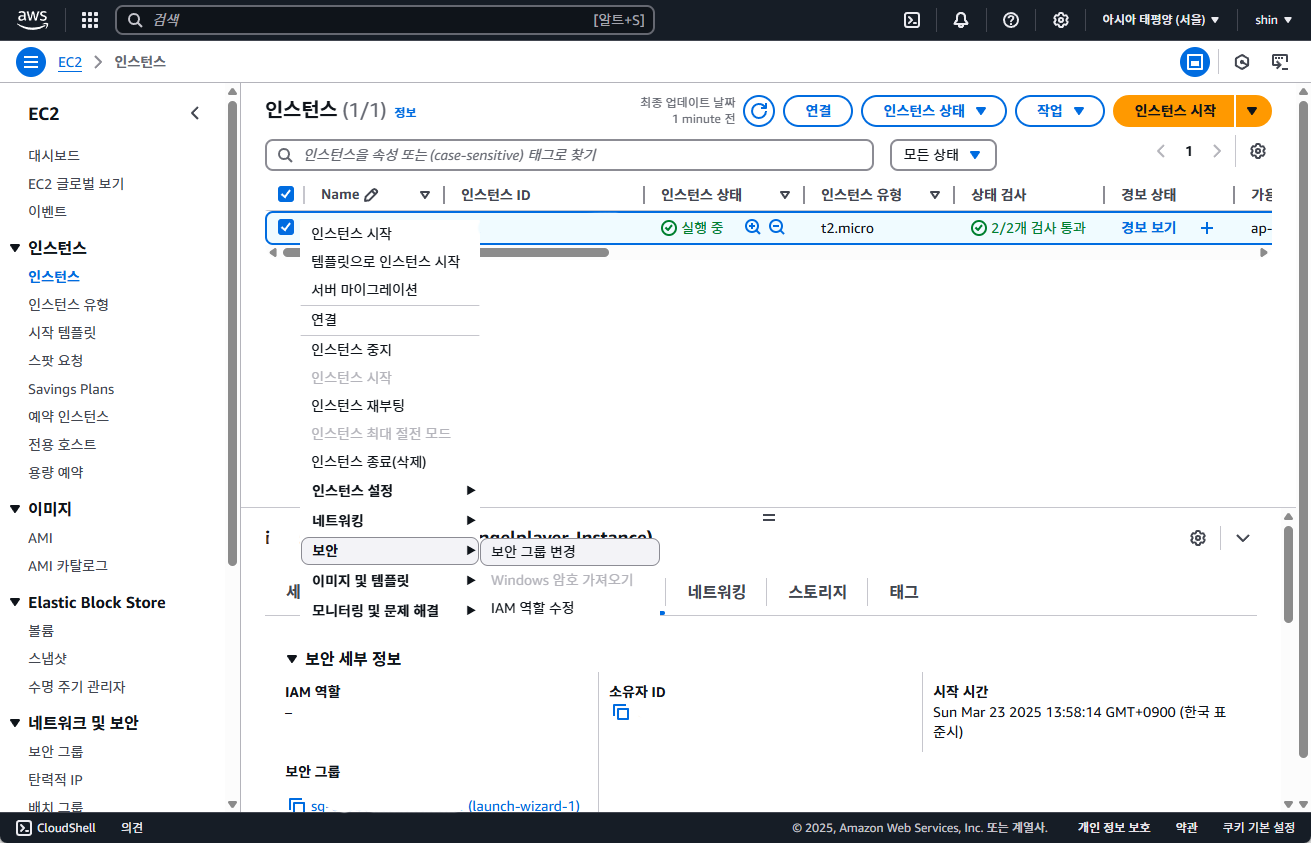

다시 EC2 대시보드로 돌아가, 인스턴스 - 인스턴스로 이동합니다.

앞서 만들었던 인스턴스를 우클릭한 후, 보안 - 보안 그룹 변경을 눌러줍니다.

연결된 보안 그룹에 방금 생성했던 보안 그룹을 추가해야 합니다.

보안 그룹 추가 후 저장 버튼을 눌러주세요.

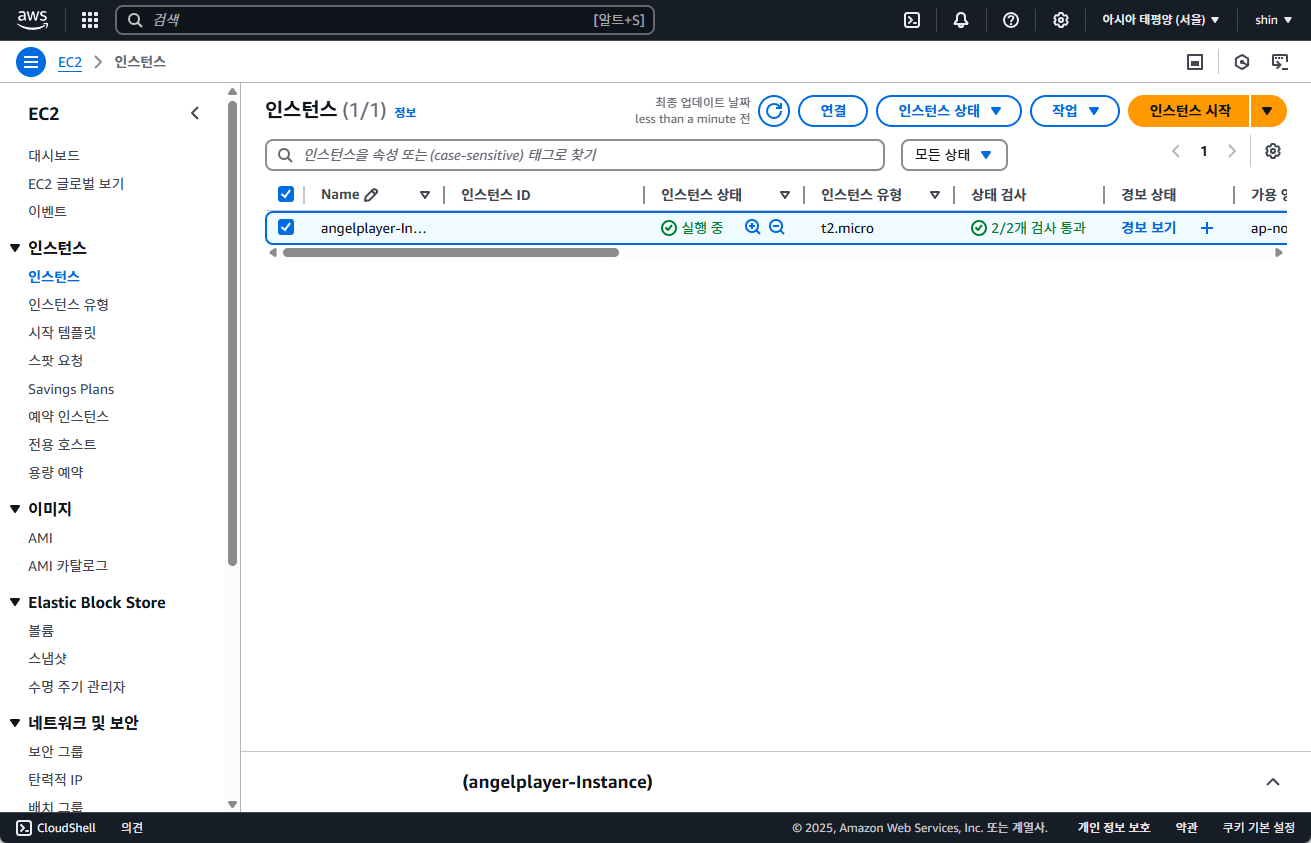

3. PuTTY로 서버 접속하기

EC2 - 인스턴스 - 인스턴스로 이동하여 앞서 만들었던 인스턴스트를 선택하고 연결 버튼을 눌러줍니다.

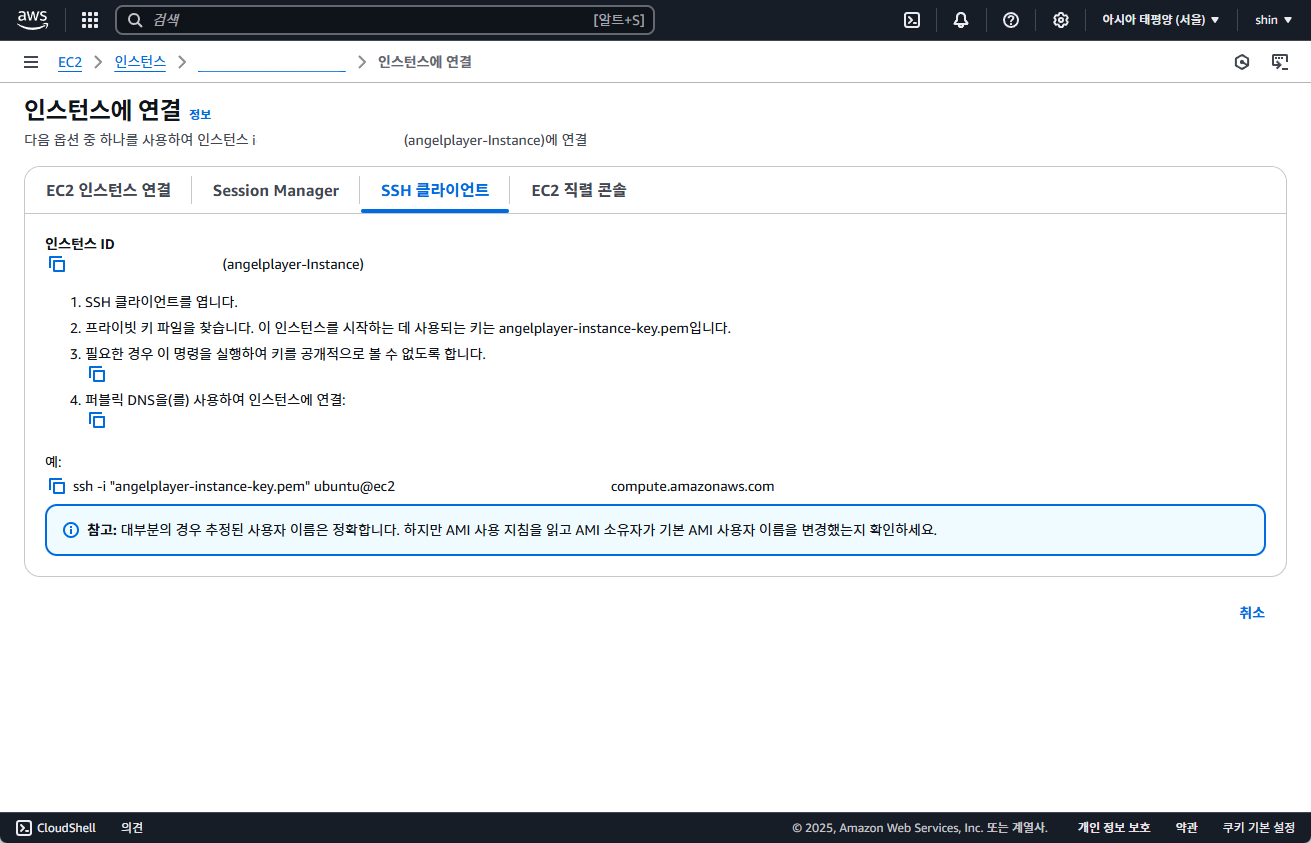

연결 방법은 여러가지가 있는데, 저는 SSH 클라이언트 방식을 사용하겠습니다.

추가적으로 접근을 빠르게 하기 위해서 설정 등을 쉽게 저장할 수 있는 PuTTY를 사용하도록 하겠습니다.

PuTTY를 통해서 EC2를 접속하는 자세한 방법은 모 블로거의 글에 자세히 나와있으니 아래 링크를 참고하시기 바랍니다.

위 화면에서 저희가 필요한 것은 마지막에 위치한 예 : ssh -i ~~~~~~~~ 에서 ubuntu@ec2 ~~ compute.anazonaws.com 입니다.

해당 부분을 복사해두시기 바랍니다.

https://angelplayer.tistory.com/476

[PuTTY] EC2 ssh pk(ppk, pem)으로 접속하기

https://www.putty.org/ Download PuTTY - a free SSH and telnet client for Windows Is Bitvise affiliated with PuTTY? Bitvise is not affiliated with PuTTY. We develop our SSH Server for Windows, which is compatible with PuTTY. Many PuTTY users are therefore o

angelplayer.tistory.com

※ 위 블로그 내용을 요약하면 아래와 같습니다.

PuTTY로 접속하려면 .pem 키를 .ppk로 변환해야 합니다.

1. PuTTYgen 실행 → Load → .pem 파일 선택

2. "Save private key" 클릭 → .ppk 저장

3. PuTTY 실행 후, SSH → Auth → Private Key에 .ppk 경로 지정

4. Session 탭에서 Host Name에 ubuntu@퍼블릭IP 입력

5. Save 후 Open 클릭 → 접속

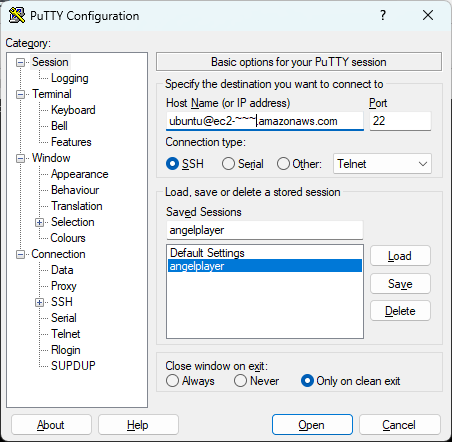

위 링크를 참조하여, ppk 파일 생성, 경로 설정이 끝났으면 PuTTY 메인 화면으로 돌아갑니다.

이전에 복사해둔 ssh -i ~~~~~~~~ 부분에서 ubuntu@ec2 ~~ compute.anazonaws.com를 Host Name(or IP address)에 붙여 넣어줍니다.

이렇게 지정한 설정은 앞으로 자주 들어갈 확률이 높으므로 Saved Sessions에서 명칭을 지정하고 Save를 해두시는 것을 추천드립니다.

설정이 완료되면 Open을 눌러줍니다.

성공적으로 PuTTY로 AWS EC2에 접속한 것을 확인할 수 있습니다.

'Programming > Infra' 카테고리의 다른 글

| [AWS] EC2 램 메모리 증설(SWAP)하기 (Feat. 프리티어) (0) | 2025.03.31 |

|---|---|

| [AWS] EC2 고정 IP(탄력적 IP) 설정하기 (0) | 2025.03.25 |

| [Infra] Jenkins 사용하기 (feat. docker-compose) (1) | 2023.12.24 |

| [Infra] SSL 발급 및 설정하기 (feat. Letsencrypt) (0) | 2023.12.23 |

| [Infra] GCP 서버 외부 도메인 연결 (feat. Cafe24) (1) | 2023.12.21 |